网络设备ACL访问控制列表的配置与管理

访问控制列表(ACL)是网络设备中用于控制数据包流动的重要安全机制,它通过定义规则来允许或拒绝特定流量通过路由器、交换机等网络设备。在《网络设备配置与管理》课程的第16部分,我们重点探讨ACL的基本概念、分类、配置方法及管理实践。

一、ACL的基本概念与作用

ACL是一组按顺序排列的规则,每条规则包含匹配条件和动作(允许或拒绝)。其核心作用包括:

- 流量过滤:限制非法访问,提升网络安全性

- 流量识别:为QoS、NAT等提供匹配依据

- 网络优化:减少不必要的网络流量

二、ACL的主要分类

- 标准ACL:仅基于源IP地址进行过滤,配置简单,适用于基础访问控制

- 扩展ACL:可基于源/目的IP、协议类型、端口号等多维度过滤,控制更精细

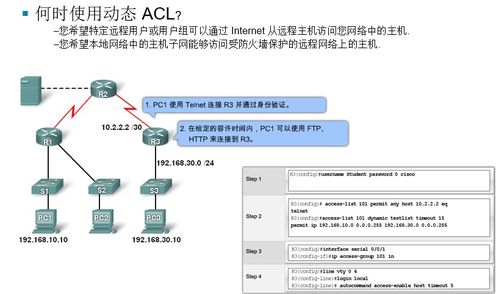

- 基于时间的ACL:结合时间段实施访问控制,增强策略灵活性

三、ACL配置要点

以Cisco设备为例,配置ACL需注意:

- 规则顺序重要性:ACL按规则序号从小到大匹配,首条匹配规则立即生效

- 隐式拒绝:所有ACL默认在末尾包含拒绝所有流量的规则

- 应用位置:合理选择入站(inbound)或出站(outbound)方向应用ACL

配置示例:`

! 创建扩展ACL

access-list 101 permit tcp 192.168.1.0 0.0.0.255 any eq 80

access-list 101 deny ip any any

! 应用至接口

interface gigabitethernet0/1

ip access-group 101 in`

四、ACL管理最佳实践

- 定期审计规则:清理过期规则,优化匹配效率

- 使用描述性备注:为复杂规则添加说明文字

- 测试验证:在非业务时段测试新规则,避免影响生产环境

- 备份配置:及时保存ACL配置,便于故障恢复

五、常见问题与解决方案

- 规则冲突:通过show access-lists命令查看匹配计数,调整规则顺序

- 性能影响:避免过长ACL列表,考虑使用路由映射等替代方案

- 管理复杂度:采用命名ACL提升可读性,分组管理相关规则

通过系统学习ACL的配置与管理,网络管理员能够有效构建安全边界,实现精细化的网络访问控制,为整体网络安全架构奠定坚实基础。在实际操作中,建议结合网络拓扑和业务需求,设计分层、分区的ACL策略,并建立完善的变更管理流程。

如若转载,请注明出处:http://www.safe-educcs.com/product/2.html

更新时间:2026-04-16 23:28:35